Desafío

La promesa de la supremacía de la computación cuántica para determinados problemas matemáticos está teniendo como una de las primeras consecuencias el desarrollo de nuevos mecanismos para proteger la información.

Algunos de los métodos de cifrado más ampliamente utilizados en los sistemas actuales, como los RSA (Rivest–Shamir–Adleman) basados en claves públicas que se componen de dos números primos muy grandes, se fundamentan en la dificultad para factorizar estas claves con las tecnologías de procesamiento actuales. Sin embargo, se ha demostrado que con las aproximaciones cuánticas este asunto, conocido como el ‘problema RSA’, puede resolverse con máquinas cuánticas suficientemente potentes a través del conocido algoritmo de Shor de 1994.

Estos avances auguran que los próximos cinco años puedan lograrse máquinas cuánticas con la suficiente potencia para impactar en la criptografía disponible. Pero existe hoy el riesgo de ‘store now, decryp later’, es decir almacenar la información encriptada y desencriptarla. De hecho, existe una hoja de ruta que indica que, en ciertos países, los servicios de cifrado actuales deben migrarse hacia cifrados post cuánticos (PQC) en el 2025.

Hay por lo tanto una premura y una cierta urgencia en abordar esta problemática: estamos ante un nuevo ‘efecto 2000’ en el entorno de la ciberseguridad. De hecho, desde agosto de 2023, Google ya soporta este cifrado PQC en sus servidores y en Google Chrome.

Debido a esta amenaza real se está avanzando en dos direcciones: por un lado, mediante nuevos métodos criptográficos robustos en cualquier tipo de computación, incluida la cuántica (como PQC, Post Quantum Cryptography); por otro, con mecanismos de intercambio de claves basados en propiedades cuánticas de no clonación o, a más largo plazo, del entrelazamiento que forman el sustrato de la denominada ‘Internet Segura’.

Dentro del conjunto de trabajos relacionados con el intercambio seguro de claves, uno de los ámbitos más desarrollados actualmente es el relacionado con canales cuánticos o Quantum Key Distribution (QKD).

Este usa las propiedades del fenómeno cuántico de la no-clonación y una serie de protocolos de comunicación clásicos para intercambiar una clave de cifrado simétrica entre dos puntos con la garantía de que no ha sido observada por un posible atacante, o detectar que ha sido observada y buscar una nueva alternativa. No son vulnerables a la capacidad de cómputo del adversario, independientemente de la plataforma utilizada.

Se trata de una tecnología emergente que empieza a poder implementarse tanto sobre medios físicos -vía fibras- como en espacio abierto, es decir, para comunicaciones laser atmosféricas o espaciales.

Sin embargo, las limitaciones en cuanto a la robustez de los sistemas, al formato o factor de forma del equipamiento o al tipo de comunicación punto a punto hace que su practicidad real esté todavía muy lejos de resultar comercialmente viable.

Solución

Las tecnologías cuánticas representan el inicio de una nueva revolución industrial. A medida que estas alcanzan un nivel de madurez, la seguridad de nuestras comunicaciones tradicionales se ven amenazadas. La irrupción de los ordenadores cuánticos está acercando el momento en el que nuestras comunicaciones cifradas ya no sean fiables.

El proyecto propone la investigación alrededor de las tecnologías QKD y PQC como fundamento para comunicaciones ultraseguras, que utilizan la fotónica como medio más habitual para transmitir y procesar la información.

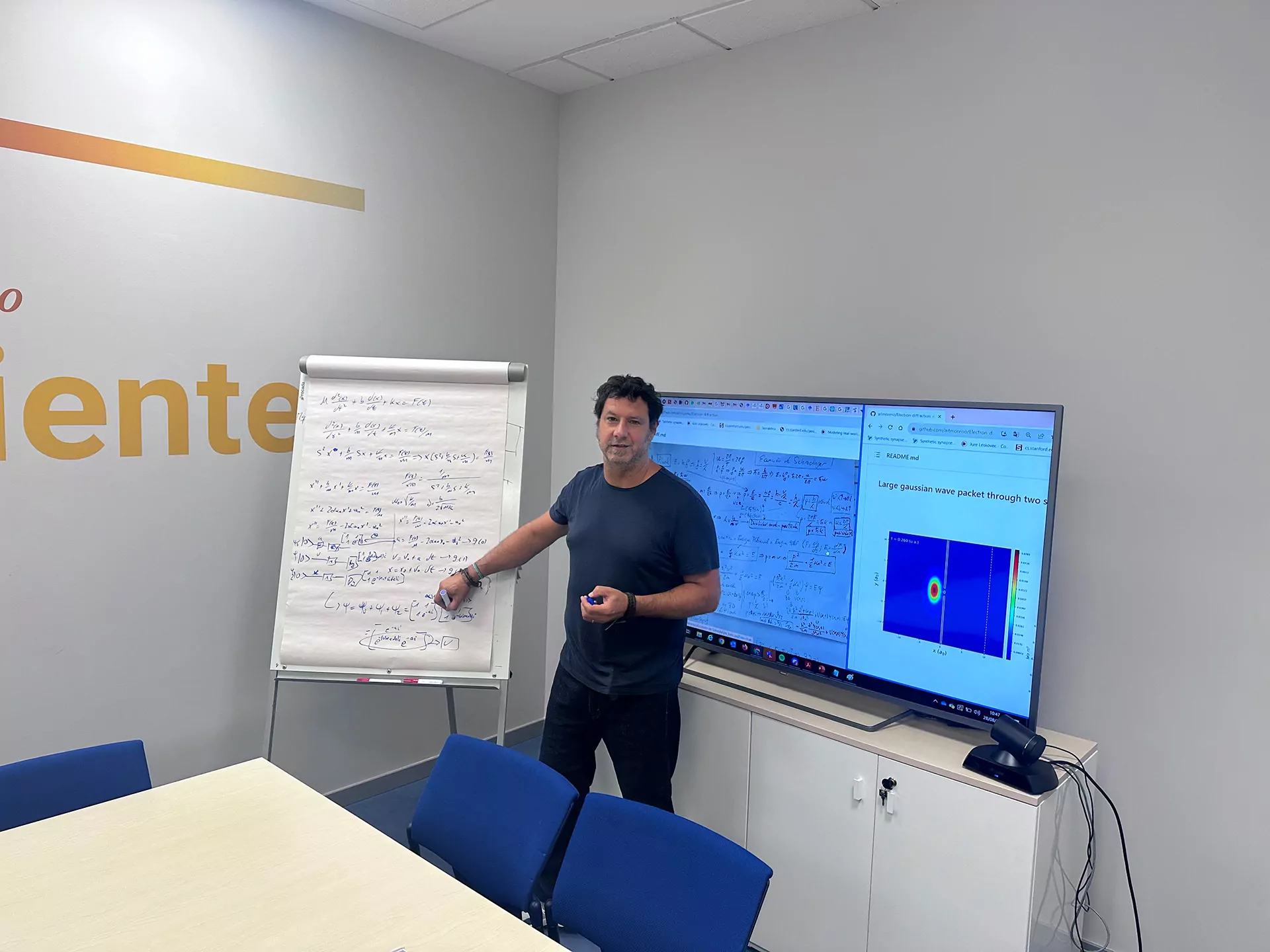

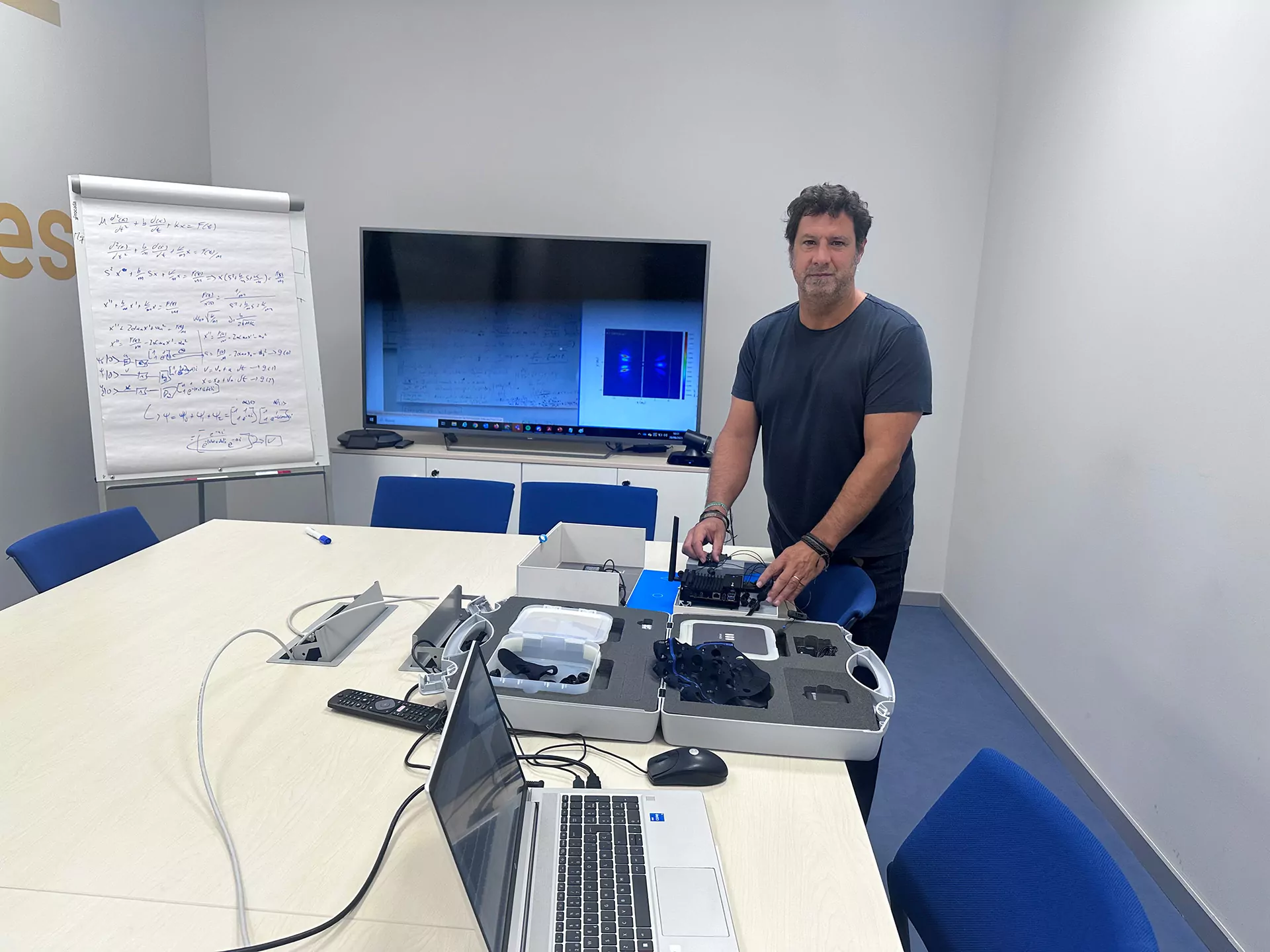

Estos trabajos de investigación se fundamentan -en colaboración junto con Tecnalia- en equipos de hardware cuántico utilizados para codificar la información por métodos puramente cuánticos, en dónde los fotones pueden generarse, manipularse y medirse sin la necesidad de dispositivos de codificación externos.

El objetivo es desarrollar, validar y generar una base de investigación sobre la que se puedan implementar distintos protocolos de intercambio de claves, en concreto, el estándar BB84, en dónde la interceptación silenciosa de los datos por un tercero (Eve), en una comunicación entre dos partes (Alice y Bob), es fácilmente detectada.

Los resultados de Gi2QKD están sentando la base de una nueva plataforma nativa de Ayesa, que mitiga el impacto de esta inminente migración en sistemas tanto IT como OT, basándose en el concepto ‘quantum-safe’. Se están analizando los siguientes puntos el rendimiento en laboratorio: nivel de latencia, tamaño, vulnerabilidad, integración en entornos de seguridad clásicos y la dificultad de la migración de servicios de alto nivel y protocolos a estos nuevos estándares.

Beneficios

Las nuevas necesidades tecnológicas están impulsando la inversión en el mercado de computación cuántica. De acuerdo con los pronósticos que maneja IDC, crecerá a una tasa de anual compuesta del 51% hasta 2027, cuando alcanzará los 8.600 millones de dólares.

Aunque la tecnología cuántica ha estado claramente marcada por la investigación en desarrollo hardware, en los últimos años y a medida que las inversiones en cuántica evolucionan, el porcentaje en la parte software, objeto de este proyecto, aumentará.

Dentro de este área de software cuántico se ubica el proyecto Gi2QKD, en el contexto de la criptografía y sistemas de comunicaciones ultraseguros cuánticos.

Esta tecnología va a permitir encriptar y transferir de forma segura todo tipo de información, incluidos los datos biométricos y genómicos. A grandes rasgos, la distribución de clave cuántica consiste en la generación de una clave de código único sólo compartida por el emisor y el destinatario de la información, que, en caso de que sea interceptada por un tercero, se vuelve ilegible automáticamente.

Según los analistas, las tecnologías cuánticas en esta línea ya están generando un gran volumen de negocio, principalmente por el crecimiento constante de las necesidades de seguridad en la transmisión de datos en línea.

De hecho, y según Global Industry Analysts, este mercado será superior a los 1.700 millones de euros en este mismo año. En un contexto en el que el soporte de prácticamente todas las operaciones se realiza en las infraestructuras digitales, todos los negocios tienen necesidad de comunicaciones y, cada vez más, requieren que sean ultra seguras: bien por el carácter regulado de los datos que intercambian (personales), bien por la naturaleza de los datos (secretos industriales, de negocio, financieros…), por el servicio (vinculado a la seguridad o defensa), la aplicación (un malfuncionamiento puede tener consecuencias graves o catastróficas en el tráfico aéreo, ferroviario o rodado por carretera) o, simplemente, por la continuidad de la operación del negocio.

Independientemente del sector o mercado que opere la organización, tendrá con toda seguridad necesidades de comunicaciones ciberseguras.